ごく普通のメールを開いた途端、銀行口座が空っぽになっていたらどうでしょう。あるいは、ウェブを閲覧中に画面がロックされ、身代金要求のメッセージが突然表示されたら?これらはSF映画ではなく、現実のサイバー攻撃の例です。あらゆるものがインターネットに接続されるこの時代、インターネットは便利な架け橋であるだけでなく、ハッカーの狩場にもなっています。個人のプライバシーから企業の秘密、国家安全保障に至るまで、サイバー攻撃は至る所に存在し、その巧妙さと破壊力は恐ろしいものです。どのような攻撃が私たちを脅かしているのでしょうか?どのように攻撃が行われるのでしょうか?そして、それに対してどう対処すべきでしょうか?ここでは、最も一般的な8つのサイバー攻撃を取り上げ、馴染みのある世界と馴染みのない世界の両方を探求してみましょう。

マルウェア

1. マルウェアとは? マルウェアとは、ユーザーのシステムに損害を与えたり、情報を盗んだり、制御したりすることを目的とした悪意のあるプログラムです。メールの添付ファイル、偽装されたソフトウェアアップデート、違法なウェブサイトからのダウンロードなど、一見無害な経路を通じてユーザーのデバイスに侵入します。マルウェアは一度実行されると、機密情報を盗み出したり、データを暗号化したり、ファイルを削除したり、さらにはデバイスを攻撃者の「操り人形」に変えてしまう可能性があります。

2. 一般的なマルウェアの種類

ウイルス:正規のプログラムに添付され、実行後に自己複製し、他のファイルに感染して、システム性能の低下やデータ損失を引き起こす。

ワーム:ホストプログラムなしで独立して拡散できます。ネットワークの脆弱性を介して自己拡散し、ネットワークリソースを消費することが一般的です。トロイの木馬:正規のソフトウェアを装い、ユーザーにバックドアをインストールさせて、デバイスをリモートで制御したり、データを盗んだりします。

スパイウェア:ユーザーの行動を密かに監視し、キー入力や閲覧履歴を記録する行為は、パスワードや銀行口座情報を盗むためによく用いられる。

ランサムウェア:近年、デバイスや暗号化されたデータをロックし、ロック解除のために身代金を要求する行為が特に横行している。

3.拡散と被害 マルウェアは通常、フィッシングメール、マルバタイジング、USBメモリなどの物理メディアを介して拡散します。被害には、データ漏洩、システム障害、金銭的損失、さらには企業イメージの低下などが含まれます。例えば、2020年に発生したEmotetマルウェアは、偽装されたOffice文書を介して世界中の数百万台のデバイスに感染し、企業セキュリティ上の悪夢となりました。

4. 予防戦略

・ウイルス対策ソフトウェアをインストールし、定期的に更新して、不審なファイルをスキャンしてください。

・見知らぬリンクをクリックしたり、出所不明のソフトウェアをダウンロードしたりすることは避けてください。

・ランサムウェアによる取り返しのつかない損失を防ぐため、重要なデータは定期的にバックアップしてください。

・ファイアウォールを有効にして、不正なネットワークアクセスを制限します。

ランサムウェア

1. ランサムウェアの仕組み ランサムウェアは、ユーザーのデバイスをロックダウンしたり、重要なデータ(文書、データベース、ソースコードなど)を暗号化したりして、被害者がアクセスできないようにする特殊なマルウェアです。攻撃者は通常、ビットコインなどの追跡が困難な暗号通貨での支払いを要求し、支払いがなされない場合はデータを永久に破壊すると脅迫します。

2. 典型的な事例

2021年に発生したコロニアル・パイプライン攻撃は世界に衝撃を与えた。ダークサイド・ランサムウェアは、米国東海岸の主要燃料パイプラインの制御システムを暗号化し、燃料供給の中断を引き起こした。攻撃者は440万ドルの身代金を要求した。この事件は、重要インフラがランサムウェアに対して脆弱であることを露呈した。

3. ランサムウェアはなぜこれほど危険なのか?

高い隠蔽性:ランサムウェアはソーシャルエンジニアリング(例えば、正規のメールを装うなど)を通じて拡散されることが多く、ユーザーが検出するのは困難です。

急速な拡散:ランサムウェアはネットワークの脆弱性を悪用することで、企業内の複数のデバイスに急速に感染する可能性があります。

復旧の困難さ:有効なバックアップがない場合、身代金を支払うことが唯一の選択肢となる可能性がありますが、身代金を支払った後でもデータを復旧できない可能性があります。

4.防御策

・重要なデータを迅速に復元できるよう、定期的にオフラインでデータのバックアップを作成してください。

・エンドポイント検出・対応(EDR)システムを導入し、異常な動作をリアルタイムで監視した。

・従業員にフィッシングメールを識別する方法を訓練し、フィッシングメールが攻撃の媒介とならないようにする。

・侵入のリスクを軽減するため、システムおよびソフトウェアの脆弱性を適時に修正する。

フィッシング

1. フィッシングの性質

フィッシングとは、ソーシャルエンジニアリング攻撃の一種で、攻撃者が信頼できる組織(銀行、電子商取引プラットフォーム、同僚など)になりすまし、被害者に機密情報(パスワード、クレジットカード番号など)を開示させたり、電子メール、テキストメッセージ、インスタントメッセージなどを介して悪意のあるリンクをクリックさせたりするものです。

2. 一般的な形式

・メールフィッシング:ユーザーを偽のウェブサイトにログインさせ、認証情報を入力させるために、偽の公式メールを送信する。

スピアフィッシング:特定の個人またはグループを標的とした、より高い成功率を誇る攻撃。

・スミッシング:テキストメッセージで偽の通知を送信し、ユーザーを悪意のあるリンクをクリックするように誘い込む行為。

・ビッシング:電話で当局者を装い、機密情報を入手する行為。

3. 危険性と影響

フィッシング攻撃は安価で簡単に実行できるが、莫大な損失をもたらす可能性がある。2022年には、フィッシング攻撃による世界的な経済的損失は数十億ドルに達し、個人アカウントの盗難、企業データの漏洩などが含まれる。

4.対処戦略

・送信元アドレスに誤字脱字や不審なドメイン名がないか、再度確認してください。

・パスワードが漏洩した場合でもリスクを軽減するために、多要素認証(MFA)を有効にする。

・フィッシング対策ツールを使用して、悪意のあるメールやリンクをフィルタリングしてください。

・従業員の警戒心を高めるため、定期的にセキュリティ意識向上研修を実施する。

高度持続的脅威(APT)

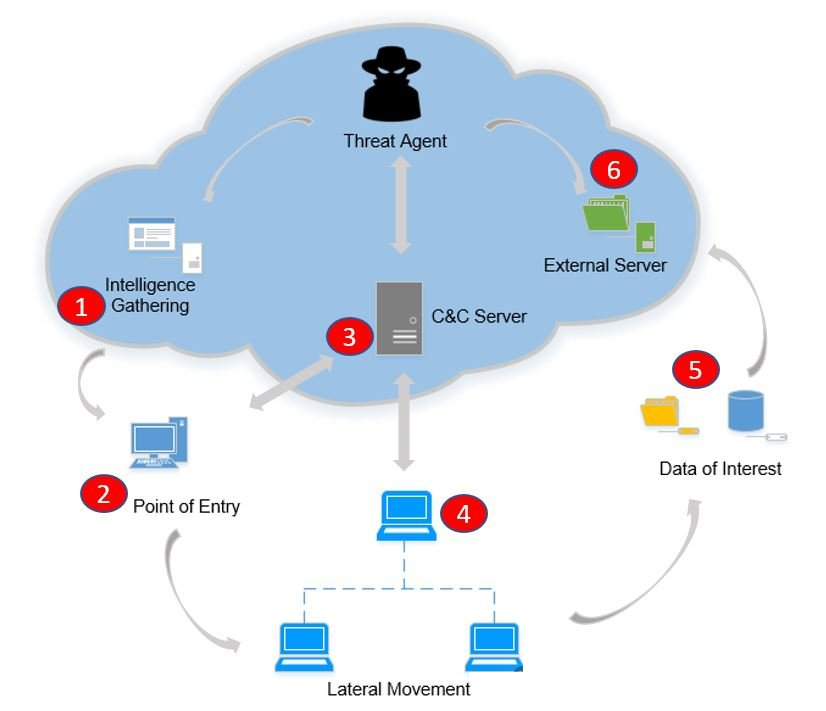

1. APTの定義

高度持続的脅威(APT)とは、複雑かつ長期にわたるサイバー攻撃であり、通常は国家レベルのハッカー集団や犯罪組織によって実行されます。APT攻撃は明確な標的を持ち、高度なカスタマイズが施されています。攻撃者は複数の段階を経て侵入し、長期間潜伏して機密データの窃盗やシステムへの損害を狙います。

2. 攻撃の流れ

初期侵入:フィッシングメール、脆弱性の悪用、またはサプライチェーン攻撃を通じて侵入する。

足がかりを築く:長期的なアクセスを維持するために、バックドアを挿入する。

横方向の動き:標的ネットワーク内で拡散し、より高い権威を獲得する。

データ盗難:知的財産や戦略文書などの機密情報を抽出する。

痕跡を隠す:攻撃を隠蔽するためにログを削除してください。

3.典型的な事例

2020年に発生したSolarWindsへの攻撃は、典型的なAPT攻撃であり、ハッカーがサプライチェーン攻撃を通じて悪意のあるコードを仕込み、世界中の数千もの企業や政府機関に影響を与え、大量の機密データを盗み出した。

4. 守備ポイント

・異常なネットワークトラフィックを監視するために、侵入検知システム(IDS)を導入する。

・攻撃者の横方向の移動を制限するために、最小権限の原則を徹底する。

・潜在的なバックドアを検出するために、定期的にセキュリティ監査を実施する。

・脅威インテリジェンスプラットフォームを活用して、最新の攻撃動向を把握する。

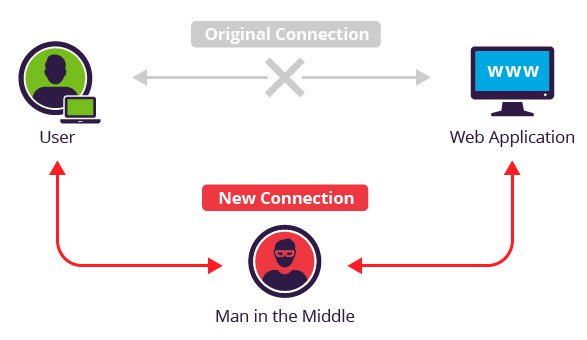

中間者攻撃(MITM)

1. 中間者攻撃はどのように機能するのか?

中間者攻撃(MITM)とは、攻撃者が通信を行う二者間のデータ送信を、相手に知られることなく挿入、傍受、改ざんする攻撃のことです。攻撃者は、機密情報を盗んだり、データを改ざんしたり、詐欺目的で相手になりすましたりする可能性があります。

2. 一般的な形式

・Wi-Fiスプーフィング:攻撃者は偽のWi-Fiホットスポットを作成し、ユーザーを接続させてデータを盗みます。

DNSスプーフィング:DNSクエリを改ざんして、ユーザーを悪意のあるウェブサイトに誘導する行為。

• SSLハイジャック:SSL証明書を偽造して暗号化された通信を傍受する。

• メールハイジャック:メールの内容を傍受し、改ざんすること。

3. 危険性

中間者攻撃(MITM攻撃)は、オンラインバンキング、電子商取引、テレワークシステムにとって重大な脅威であり、アカウントの盗難、取引の改ざん、機密情報の漏洩などにつながる可能性があります。

4.予防措置

・通信が暗号化されていることを確認するために、HTTPS対応のウェブサイトを使用してください。

・公共のWi-Fiに接続したり、VPNを使用して通信を暗号化したりすることは避けてください。

• DNSSECなどの安全なDNS解決サービスを有効にする。

• SSL証明書の有効性を確認し、例外警告に注意してください。

SQLインジェクション

1. SQLインジェクションのメカニズム

SQLインジェクションとは、攻撃者がWebアプリケーションの入力フィールド(ログインボックス、検索バーなど)に悪意のあるSQL文を挿入し、データベースをだまして不正なコマンドを実行させることで、データの窃盗、改ざん、削除を行うコードインジェクション攻撃の一種です。

2. 攻撃の原則

ログインフォーム用の以下のSQLクエリを考えてみましょう。

攻撃者は以下に入る:

クエリは次のようになります。

これにより認証が回避され、攻撃者がログインできるようになります。

3. 危険性

SQLインジェクション攻撃は、データベースの内容漏洩、ユーザー認証情報の盗難、さらにはシステム全体の乗っ取りにつながる可能性があります。2017年に発生したEquifaxのデータ漏洩事件は、SQLインジェクションの脆弱性が原因で、1億4700万人のユーザーの個人情報が流出しました。

4. 防御

・ユーザー入力を直接連結することを避けるため、パラメータ化クエリまたはプリコンパイル済みステートメントを使用してください。

・入力検証とフィルタリングを実装し、異常な文字を排除する。

・攻撃者が危険な行為を行うことを防ぐため、データベースのアクセス権限を制限する。

・Webアプリケーションの脆弱性を定期的にスキャンし、セキュリティリスクに対するパッチを適用する。

DDoS攻撃

1. DDoS攻撃の性質

分散型サービス拒否(DDoS)攻撃は、多数のボットを制御することで標的サーバーに大量のリクエストを送信し、サーバーの帯域幅、セッションリソース、または計算能力を枯渇させ、通常のユーザーがサービスにアクセスできないようにする攻撃です。

2. 一般的な種類

・トラフィック攻撃:大量のパケットを送信してネットワーク帯域幅を遮断する。

・プロトコル攻撃:TCP/IPプロトコルの脆弱性を悪用して、サーバーセッションのリソースを枯渇させる。

・アプリケーション層攻撃:正当なユーザーリクエストを装うことで、Webサーバーを麻痺させる。

3.典型的な事例

2016年に発生したDynによるDDoS攻撃では、Miraiボットネットが使用され、TwitterやNetflixを含む複数の主要ウェブサイトがダウンした。これは、IoTデバイスのセキュリティリスクを浮き彫りにした。

4.対処戦略

・悪意のあるトラフィックをフィルタリングするために、DDoS攻撃対策サービスを導入する。

・コンテンツ配信ネットワーク(CDN)を使用してトラフィックを分散する。

・サーバー処理能力を向上させるために、ロードバランサーを設定する。

・ネットワークトラフィックを監視し、異常を検知してタイムリーに対応する。

内部脅威

1. 内部脅威の定義

内部脅威とは、組織内の正規ユーザー(従業員、請負業者など)が、悪意、過失、または外部攻撃者による操作によって権限を乱用し、データ漏洩やシステム障害を引き起こすことを指します。

2. 脅威の種類

・悪意のある内部関係者:利益目的で意図的にデータを盗んだり、システムを侵害したりする。

・従業員の不注意:セキュリティ意識の欠如により、操作ミスが発生し、脆弱性が露呈する。

・アカウントの乗っ取り:攻撃者がフィッシングや認証情報の窃盗によって内部アカウントを乗っ取ります。

3. 危険性

内部脅威は検出が難しく、従来のファイアウォールや侵入検知システムをすり抜けてしまう可能性があります。2021年には、ある有名テクノロジー企業が、社内従業員によるソースコードの漏洩により、数億ドルの損失を被りました。

4.堅固な防御策

・ゼロトラストアーキテクチャを実装し、すべてのアクセス要求を検証する。

・ユーザーの行動を監視し、異常な操作を検出します。

・従業員の安全意識を高めるため、定期的な安全研修を実施する。

・機密データへのアクセスを制限し、情報漏洩のリスクを軽減する。

投稿日時:2025年5月26日