今日の複雑で高速、そして多くの場合暗号化されたネットワーク環境においては、セキュリティ、パフォーマンス監視、およびコンプライアンスのために、包括的な可視性を確保することが極めて重要です。ネットワークパケットブローカー(NPB)TAPは、シンプルなアグリゲーターから、トラフィックデータの氾濫を管理し、監視ツールやセキュリティツールが効果的に動作するために不可欠な、高度でインテリジェントなプラットフォームへと進化しました。ここでは、主要なアプリケーションシナリオとソリューションについて詳しく見ていきましょう。

NPBが解決する根本的な問題:

現代のネットワークは膨大な量のトラフィックを生成します。重要なセキュリティおよび監視ツール(IDS/IPS、NPM/APM、DLP、フォレンジック)をネットワークリンクに直接接続する(SPANポートまたはTAP経由)ことは、以下の理由により非効率的であり、多くの場合実現不可能です。

1. ツールの過負荷:ツールが無関係なトラフィックで溢れかえり、パケットがドロップされ、脅威を見逃してしまう。

2. ツールの非効率性:ツールは重複したデータや不要なデータを処理することでリソースを浪費する。

3. 複雑なトポロジー:分散ネットワーク(データセンター、クラウド、支店)では、集中監視が困難になります。

4. 暗号化の盲点:ツールは復号化せずに暗号化されたトラフィック(SSL/TLS)を検査することはできません。

5. SPANリソースの制限:SPANポートはスイッチのリソースを消費し、多くの場合、フルラインレートのトラフィックを処理できません。

NPBソリューション:インテリジェントな交通仲介

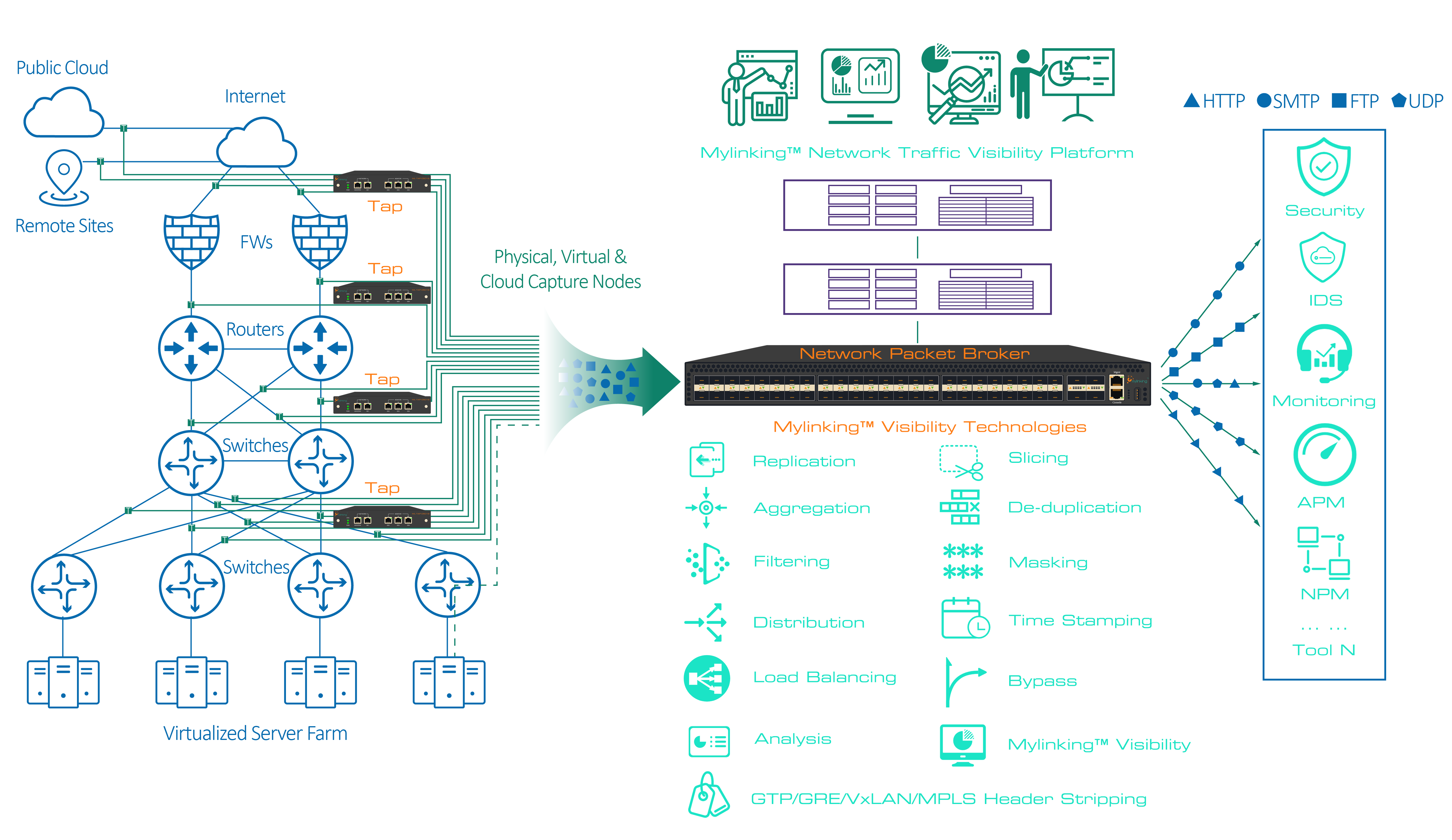

NPBは、ネットワークTAP/SPANポートと監視/セキュリティツールの間に配置されます。インテリジェントな「交通整理係」として機能し、以下の処理を実行します。

1. 集約:複数のリンク(物理、仮想)からのトラフィックを統合フィードにまとめます。

2. フィルタリング: 基準 (IP/MAC、VLAN、プロトコル、ポート、アプリケーション) に基づいて、関連するトラフィックのみを選択的に特定のツールに転送します。

3. 負荷分散:スケーラビリティと回復力を高めるために、同じツールの複数のインスタンス(クラスタ化されたIDSセンサーなど)にトラフィックフローを均等に分散します。

4. 重複排除:冗長リンク上でキャプチャされたパケットの同一コピーを削除します。

5. パケットスライシング:ヘッダーを保持したままパケットを切り詰め(ペイロードを削除)、メタデータのみを必要とするツールへの帯域幅を削減します。

6. SSL/TLS復号化:暗号化されたセッションを(鍵を使用して)終了し、平文のトラフィックを検査ツールに提示してから、再暗号化します。

7. レプリケーション/マルチキャスト:同じトラフィックストリームを複数のツールに同時に送信します。

8. 高度な処理: メタデータの抽出、フロー生成、タイムスタンプ、機密データ(例: 個人情報)のマスキング。

このモデルの詳細については、こちらをご覧ください。

Mylinking™ ネットワークパケットブローカー(NPB) ML-NPB-3440L

16個の10/100/1000M RJ45ポート、16個の1/10GE SFP+ポート、1個の40G QSFPポート、および1個の40G/100G QSFP28ポート、最大320Gbps

詳細な適用シナリオとソリューション:

1. セキュリティ監視の強化(IDS/IPS、NGFW、脅威インテリジェンス):

○ シナリオ:データセンター内の東西トラフィックが大量発生し、セキュリティツールが過負荷状態となり、パケットがドロップしたり、横方向の移動による脅威を見逃したりする。暗号化されたトラフィックによって悪意のあるペイロードが隠蔽される。

○ NPBソリューション:重要なデータセンター内リンクからのトラフィックを集約する。

* 細かいフィルタを適用して、疑わしいトラフィックセグメント(非標準ポート、特定のサブネットなど)のみをIDSに送信する。

* IDSセンサーのクラスタ全体で負荷分散を行う。

* SSL/TLSの復号化を実行し、平文トラフィックをIDS/脅威インテリジェンスプラットフォームに送信して詳細な検査を行います。

* 冗長な経路からのトラフィックを重複排除します。結果:脅威検出率の向上、誤検知の削減、IDSリソース利用の最適化。

2. パフォーマンス監視の最適化(NPM/APM):

○ シナリオ:ネットワークパフォーマンス監視ツールは、数百もの分散したリンク(WAN、支店、クラウド)からのデータを相関させるのに苦労している。APMのためのフルパケットキャプチャはコストがかかりすぎ、帯域幅を大量に消費する。

○ NPBソリューション:

地理的に分散したTAP/SPANからのトラフィックを、中央集約型のNPBファブリックに集約する。

* アプリケーション固有のフロー(例:VoIP、重要なSaaS)のみをAPMツールに送信するようにトラフィックをフィルタリングします。

* 主にフロー/トランザクションのタイミングデータ(ヘッダー)を必要とするNPMツールにはパケットスライシングを使用することで、帯域幅の消費量を大幅に削減できます。

* 主要なパフォーマンス指標のストリームをNPMとAPMの両方のツールに複製します。結果:包括的で相関性のあるパフォーマンスビュー、ツールコストの削減、帯域幅オーバーヘッドの最小化。

3. クラウドの可視性(パブリック/プライベート/ハイブリッド):

○ シナリオ:パブリッククラウド(AWS、Azure、GCP)でネイティブTAPアクセスが利用できない。仮想マシン/コンテナのトラフィックをキャプチャしてセキュリティツールや監視ツールに転送することが困難。

○ NPBソリューション:

* クラウド環境内に仮想NPB(vNPB)をデプロイします。

* vNPBは仮想スイッチのトラフィックを利用します(例:ERSPAN、VPCトラフィックミラーリング経由)。

東西方向および南北方向のクラウドトラフィックをフィルタリング、集約、および負荷分散します。

* 関連するトラフィックを、オンプレミスの物理NPBまたはクラウドベースの監視ツールに安全にトンネル接続します。

* クラウドネイティブな可視化サービスと統合する。結果:ハイブリッド環境全体で一貫したセキュリティ体制とパフォーマンス監視を実現し、クラウドの可視性における制約を克服します。

4. データ損失防止(DLP)とコンプライアンス:

○ シナリオ:DLPツールは、機密データ(個人情報、PCI)を含む送信トラフィックを検査する必要があるが、無関係な内部トラフィックで溢れかえっている。コンプライアンスでは、特定の規制対象データフローを監視する必要がある。

○ NPBソリューション:

* トラフィックをフィルタリングして、送信フロー(インターネット宛て、または特定のパートナー宛てなど)のみをDLPエンジンに送信する。

* NPBに対してディープパケットインスペクション(DPI)を適用し、規制対象データタイプを含むフローを特定して、DLPツールによる処理の優先順位付けを行います。

* パケット内の機密データ(クレジットカード番号など)をマスクする前にコンプライアンスログ記録のため、重要度の低い監視ツールに送信する。結果:DLP運用の効率化、誤検知の削減、コンプライアンス監査の簡素化、データプライバシーの強化。

5. ネットワークフォレンジックとトラブルシューティング:

○ シナリオ:複雑なパフォーマンスの問題や侵害を診断するには、複数の時点から一定期間にわたって完全なパケットキャプチャ(PCAP)を取得する必要があります。キャプチャを手動でトリガーするのは時間がかかり、すべてを保存するのは現実的ではありません。

○ NPBソリューション:

* NPBはトラフィックを継続的に(回線速度で)バッファリングできます。

* NPB上でトリガー(特定のエラー状態、トラフィックの急増、脅威アラートなど)を設定し、関連するトラフィックを接続されたパケットキャプチャアプライアンスに自動的にキャプチャします。

キャプチャアプライアンスに送信されるトラフィックを事前にフィルタリングし、必要なものだけを保存します。

* 本番環境のツールに影響を与えることなく、重要なトラフィックストリームをキャプチャアプライアンスに複製します。結果:障害/侵害発生時の平均解決時間(MTTR)の短縮、対象を絞ったフォレンジック調査、ストレージコストの削減。

導入に関する考慮事項と解決策:

○拡張性:現在および将来のトラフィックに対応できるよう、十分なポート密度とスループット(1/10/25/40/100GbE+)を備えたNPBを選択してください。モジュラーシャーシは多くの場合、最高の拡張性を提供します。仮想NPBはクラウド上で柔軟に拡張できます。

○回復力:冗長なNPB(HAペア)とツールへの冗長パスを実装します。HA構成における状態同期を確保します。ツールの回復力を高めるために、NPBの負荷分散を活用します。

○管理と自動化:集中管理コンソールは非常に重要です。アラートに基づいてポリシーを動的に変更するために、オーケストレーションプラットフォーム(Ansible、Puppet、Chef)やSIEM/SOARシステムとの統合を可能にするAPI(RESTful、NETCONF/YANG)を探してください。

○セキュリティ:NPB管理インターフェースを保護してください。アクセスを厳格に制御してください。通信を復号化する場合は、厳格な鍵管理ポリシーと鍵転送用の安全なチャネルを確保してください。機密データのマスキングを検討してください。

○ツール統合:NPBが必要なツール接続(物理/仮想インターフェース、プロトコル)をサポートしていることを確認してください。特定のツールの要件との互換性を確認してください。

それで、ネットワークパケットブローカーNPB(ネットワークパフォーマンスベース)はもはやオプションの贅沢品ではなく、現代において実用的なネットワーク可視性を実現するための基本的なインフラストラクチャコンポーネントです。NPBは、トラフィックをインテリジェントに集約、フィルタリング、負荷分散、処理することで、セキュリティツールと監視ツールが最高の効率と効果を発揮できるようにします。NPBは可視性のサイロを解消し、規模と暗号化の課題を克服し、最終的にはネットワークのセキュリティ確保、最適なパフォーマンスの保証、コンプライアンス要件への対応、問題の迅速な解決に必要な明確性を提供します。堅牢なNPB戦略を実装することは、より可視性が高く、安全で、回復力のあるネットワークを構築するための重要なステップです。

投稿日時:2025年7月7日